微软6月发布10个安全补丁,修复34个安全漏洞

发布者:【转载请注明来源】 发布时间:2010-06-09 11-20-13

微软公布6月严重漏洞,金山卫士可高速修补漏洞.立即下载安装 微软在美国东部时间6月8日发布微软今天发布了10个安全补丁,共修复了34个安全漏洞。其中最高严重级别(Critical)有3个,分别修复了Windows和IE的高危漏洞;其余7个位重要级别,主要影响Windows和Office。值得关注的是,办公族常用的Office软件一下暴露出10多个漏洞,即便是装了Mac版Excel的苹果电脑,同样需要打好补丁。根据微软的官方公告显示,此次发布的10款补丁中,有3款补丁程序的安全级别为“严重”,属于威胁程度最高的级别,其中2个用于修复包括Windows7在内的操作系统漏洞,另1个用于修复IE浏览器漏洞。其余7款补丁程序的安全级别则为“重要”,仅次于“严重”级别,这些补丁主要用于修复包括Mac版Excel2004、2008在内的Office和Sharepoint等安全漏洞。 尽管Windows7和IE8已经采用较好好的安全机制,但随着用户基数增加,许多黑客也在不断挖掘Windows7和IE8的安全漏洞,PC120.COM建议用户在任何情况下安装金山卫士修补漏洞和,一旦遇到挂马或利用漏洞的恶意网页时,能第一时间保证自己的上网安全,此外,Office也是漏洞不断的重灾区,Office xp、2003、2007无一幸免,而且大多为远程代码执行漏洞。即使是苹果电脑用户,如果装了Mac版Excel,也得及时打好补丁,否则极易在不知不觉间就受到黑客的“遥控”攻击,使重要的办公资料被木马窃取。 PC120.COM认为这次补丁涉及到系统内核和Office。新版的清理专家和金山卫士已经对10个补丁作出了优化,能提示用户一键自动修复漏洞,还能根据电脑系统环境智能选择该打的补丁,并且打补丁的速度更快,最大程度帮用户打好补丁。立即下载安装

PC120第一时间与你分享10新补丁列表和3个最高安全级别(严重)的详细信息

|

Bulletin ID |

Bulletin Title and KB Number |

Maximum Severity Rating |

Vulnerability Impact |

Restart Requirement |

Affected Software |

|

MS10-032 |

Vulnerabilities in Windows Kernel-Mode Drivers Could Allow Elevation of Privilege (979559) |

Important |

Elevation of Privilege |

Requires restart |

Microsoft Windows |

|

MS10-033 |

Vulnerabilities in Media Decompression Could Allow Remote Code Execution (979902) |

Critical |

Remote Code Execution |

May require restart |

Microsoft Windows |

|

MS10-034 |

Cumulative Security Update of ActiveX Kill Bits (980195) |

Critical |

Remote Code Execution |

May require restart |

Microsoft Windows |

|

MS10-035 |

Cumulative Security Update for Internet Explorer (982381) |

Critical |

Remote Code Execution |

Requires restart |

Microsoft Windows, Internet Explorer |

|

MS10-036 |

Vulnerability in COM Validation in Microsoft Office Could Allow Remote Code Execution (983235) |

Important |

Remote Code Execution |

May require restart |

Microsoft Office |

|

MS10-037 |

Vulnerability in the OpenType Compact Font Format (CFF) Driver Could Allow Elevation of Privilege (980218) |

Important |

Elevation of Privilege |

May require restart |

Microsoft Windows |

|

MS10-038 |

Vulnerabilities in Microsoft Office Excel Could Allow Remote Code Execution (2027452) |

Important |

Remote Code Execution |

May require restart |

Microsoft Office |

|

MS10-039 |

Vulnerabilities in Microsoft SharePoint Could Allow Elevation of Privilege (2028554) |

Important |

Elevation of Privilege |

May require restart |

Microsoft Office, Microsoft Server Software |

|

MS10-040 |

Vulnerability in Internet Information Services Could Allow Remote Code Execution (982666) |

Important |

Remote Code Execution |

May require restart |

Microsoft Windows |

|

MS10-041 |

Vulnerability in Microsoft .NET Framework Could Allow Tampering (981343) |

Important |

Tampering |

May require restart |

Microsoft Windows, Microsoft .NET Framework |

3个最高安全级别(严重)漏洞详细信息:

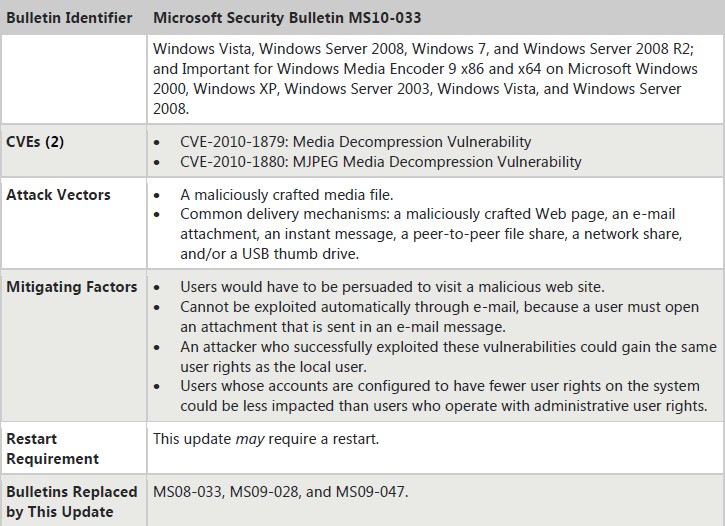

1、公告编号:MS10-033

知识库编号:KB979902

摘要:解决Windows中两个未公开报告的文档解压缩中的漏洞,可用来执行远程代码攻击。此安全性更新可解决Windows中两项未公开报告的漏洞。当使用者开启蓄意制作的压缩文档,或者从网站或任何提供网络内容的应用程式接收蓄意制作的串流内容时,这些漏洞可能会允许远程执行代码。成功利用这类漏洞的攻击者可以取得与本机使用者相同的使用者权限。系统上帐户使用者权限较低的使用者,其受影响的程度比拥有系统管理权限的使用者要小。

安全级别:严重(最高)

受影响软件:

在Microsoft Windows 2000, Windows XP, Windows Server 2003, Windows Vista, and Windows Server 2008下的Quartz.dll

在Microsoft Windows 2000, Windows XP, and Windows Server 2003下的Windows Media Format Runtime (windows media player 播放器播放支持插件)

在Microsoft Windows 2000, Windows XP, Windows Server 2003下的Asycfilt.dll

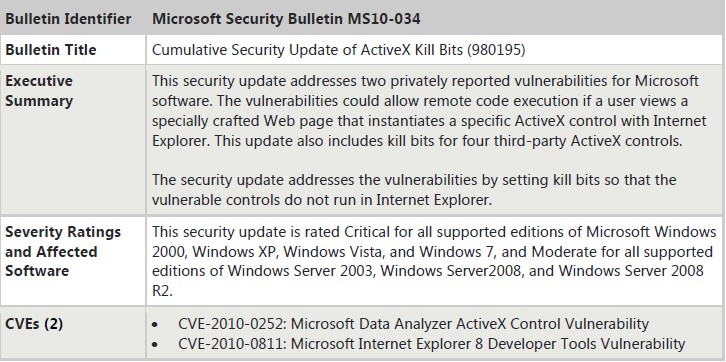

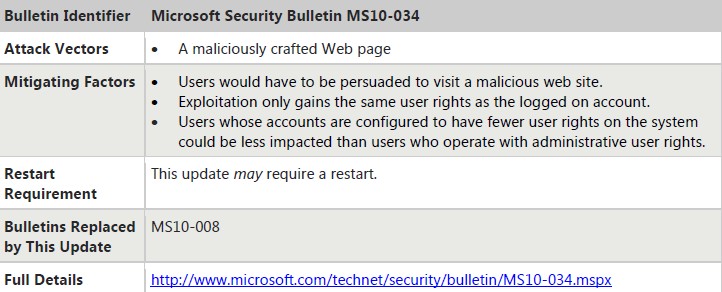

2、公告编号:MS10-034

知识库编号:KB980195

摘要:ActiveX Kill Bit(删除位元)的累积安全性更新。此安全性更新可解决两项未公开报告的软件漏洞。对于所有受支持版本的Windows 2000、Windows XP、Windows Vista和Windows 7,此安全性更新的等级为严重;对于所有受支持版本的Windows Server 2003、Windows Server2008 和Windows Server 2008 R2则为重要。如果使用者使用IE检视蓄意制作而产生特定ActiveX控制项的网页,这些漏洞即可能允许执行远程代码。系统上帐户使用者权限较低的使用者,其受影响的程度比拥有系统管理权限的使用者要小。此更新程序同时也包含四个合作厂商ActiveX控制项的Kill Bit(删除位元)。

安全级别:严重 (最高)

受影响软件:Windows 2000、Windows XP、Windows Vista和Windows 7;Windows Server 2003、Windows Server2008 和Windows Server 2008 R2

公共漏洞:CVE-2010-0252: Microsoft Data Analyzer ActiveX Control Vulnerability CVE-2010-0811: Microsoft Internet Explorer 8 Developer Tools Vulnerability

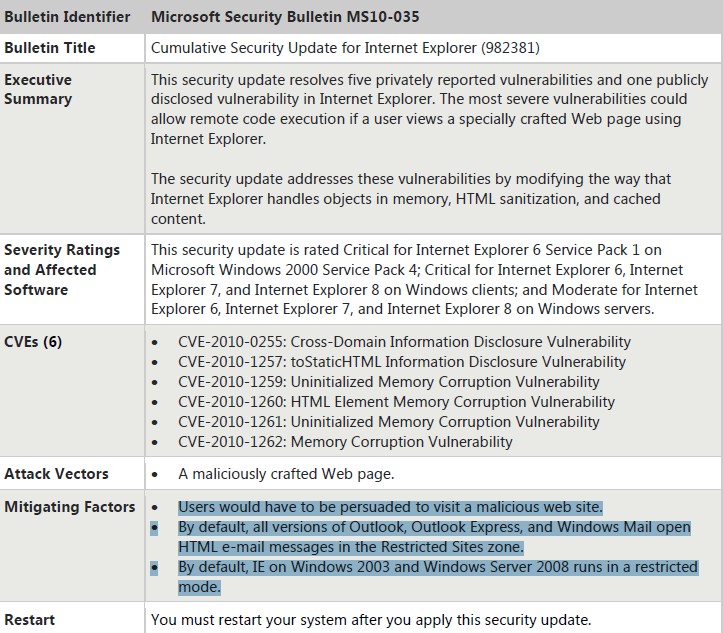

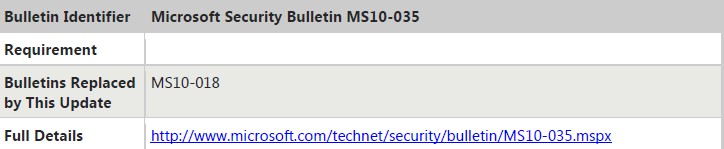

3、公告编号:MS10-035

知识库编号:KB982381

摘要:IE的累积安全性更新。此安全性更新可解决IE中六项未公开报告的漏洞。最严重的漏洞可能会在使用者以IE检视蓄意制作的网页时,允许远程代码执行。系统上帐户使用者权限较低的使用者,其受影响的程度比拥有系统管理权限的使用者要小。该安全更新通过修改Internet Explorer内存对象方式处理,禁制这些网页漏洞,和在缓存中内容。

安全级别:严重(最高)

受影响软件:

在Microsoft Windows 2000 Service Pack 4下的Internet Explorer 6 Service Pack 1

使用Internet Explorer 6, Internet Explorer 7, and Internet Explorer 8的Windows 用户

在Windows servers下的Internet Explorer 6, Internet Explorer 7, and Internet Explorer 8

公共漏洞:

CVE-2010-0255: Cross-Domain Information Disclosure Vulnerability

CVE-2010-1257: toStaticHTML Information Disclosure Vulnerability

CVE-2010-1259: Uninitialized Memory Corruption Vulnerability

CVE-2010-1260: HTML Element Memory Corruption Vulnerability

CVE-2010-1261: Uninitialized Memory Corruption Vulnerability

CVE-2010-1262: Memory Corruption Vulnerability

攻击形式:制作恶意的网页

解决办法:用户被诱导访问一个恶意网站。在受限站点区域默认情况下。的Outlook,Outlook Express和Windows Mail的所有版本中打开HTML电子邮件。根据预设,在Windows 2003和Windows Server 2008在限制模式下运行IE浏览器。(对于此个解决方案,金山网盾用户可以避免发生,金山网盾独有的浏览器保护保证电脑的安全)

重启:修补这个漏洞后,用户必须重启

修补漏洞:点击下面的立即下载安装金山卫士

步骤请看图例:

重启:修补这个漏洞后,用户必须重启